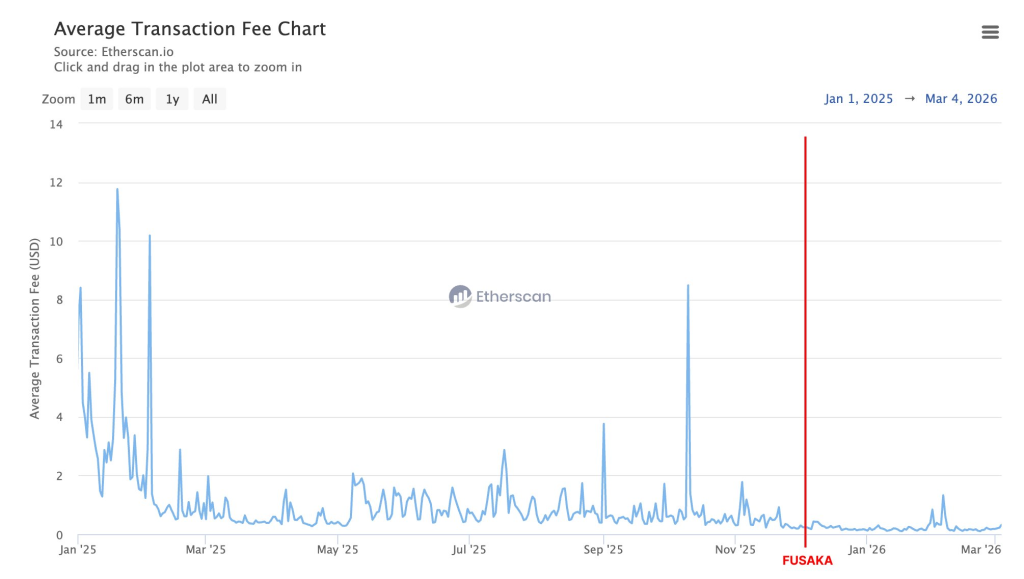

La pratique de l '« empoisonnement d'adresse » sur le réseau Ethereum se généralise. Après la mise à jour Fusaka, le nombre de transferts USDT « anciens » a augmenté de 612 %, selon les données d'Etherscan.

https://t.co/SBZoEtLqM0

— etherscan.eth (@etherscan) 12 mars 2026

La réduction des frais de réseau suite à la mise à jour a engendré une nouvelle vague d'activités frauduleuses. Des criminels envoient des millions de microtransactions sans valeur pour vider les portefeuilles de leurs victimes.

Leur objectif principal est d'inciter les utilisateurs à copier par erreur une fausse adresse figurant dans leur liste de transactions récentes.

Source : X/Etherscan.

Dans les 90 jours suivant l'activation de la mise à jour le 3 décembre 2025, le nombre de transferts « de poussière » — des transactions d'une valeur inférieure à 0,01 $ — a explosé par rapport à la même période avant la mise à niveau :

- USDT : +612 % (de 4,2 millions à 29,9 millions) ;

- USDC : +473 % (de 2,6 millions à 14,9 millions) ;

- DAI : +470 % (de 142 000 à 811 000) ;

- ETH : +62 % (de 104,5 millions à 169,7 millions).

Dans le même temps, le nombre de transactions régulières supérieures à 0,01 $ est resté stable. Cela indique une recrudescence des activités frauduleuses, plutôt qu'une croissance organique du réseau.

Comment ça marche

Les attaquants repèrent les transferts importants sur la blockchain. Des systèmes automatisés génèrent des adresses dupliquées qui imitent les premiers et derniers caractères des adresses avec lesquelles la victime a récemment interagi.

Les escrocs effectuent ensuite des virements symboliques pour faire apparaître la fausse adresse dans l'historique des transactions. Ils espèrent ainsi que la victime copiera les fausses informations et y transférera les fonds.

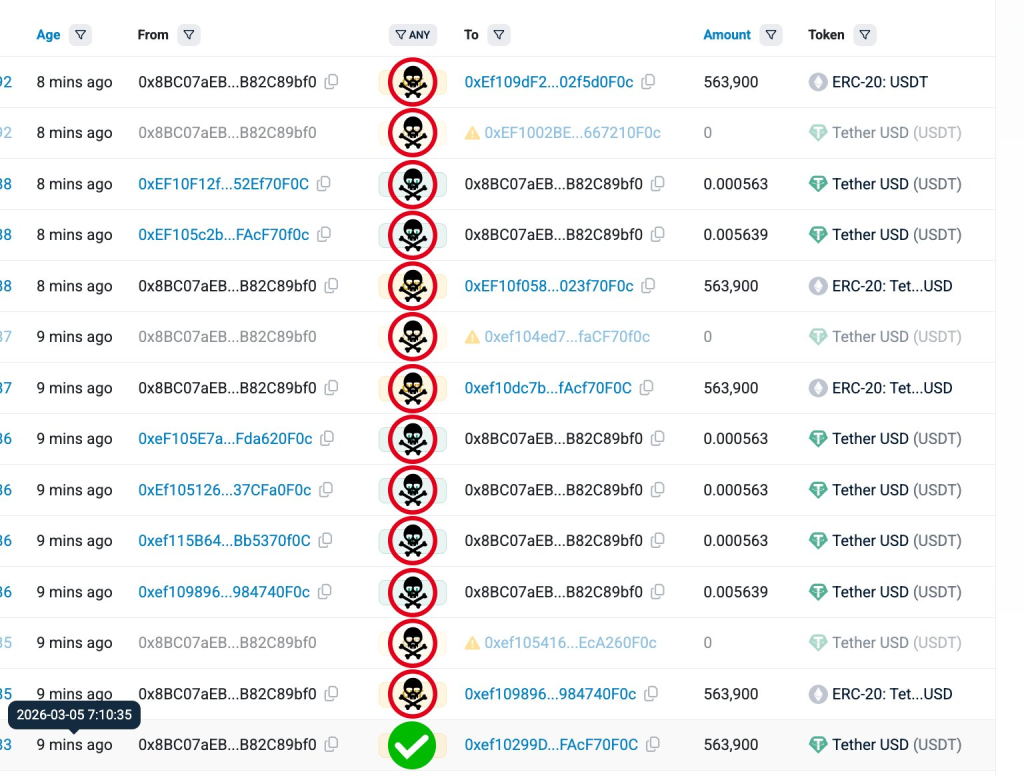

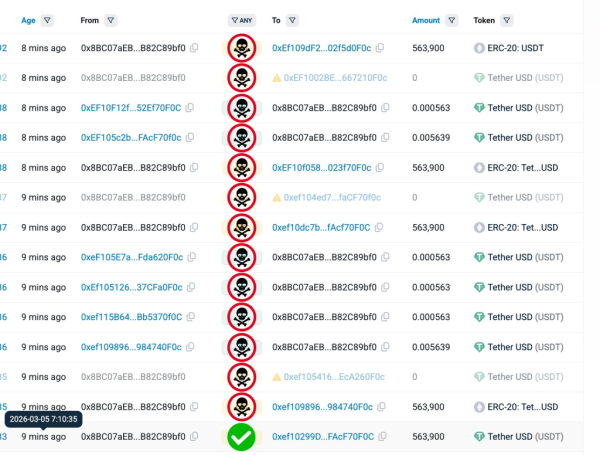

Il arrive que plusieurs groupes de pirates informatiques se disputent le droit d'empoisonner un portefeuille. Une capture d'écran d'Etherscan montre comment, quelques minutes seulement après un transfert légitime d'USDT, jusqu'à 13 transactions frauduleuses provenant de différents attaquants apparaissent dans l'historique de la victime.

Source : X/Etherscan.

Les analystes ont également mentionné la plainte d'un utilisateur sous le pseudonyme de Nima, qui a écrit qu'après deux transferts de stablecoin, il avait reçu plus de 89 courriels contenant des notifications d'activité à cette adresse.

Les attaques par empoisonnement d'adresse deviennent incontrôlables. Je viens d'effectuer deux transactions en stablecoin et j'ai reçu plus de 89 e-mails d'alerte de surveillance d'adresses via Etherscan.

Il leur a fallu moins de 30 minutes pour créer tout ça sur le réseau principal. Beaucoup vont en être victimes. pic.twitter.com/H1nGaMMprE

– Nima 👁️ (@0xNimaRa) 13 février 2026

L'ampleur du problème

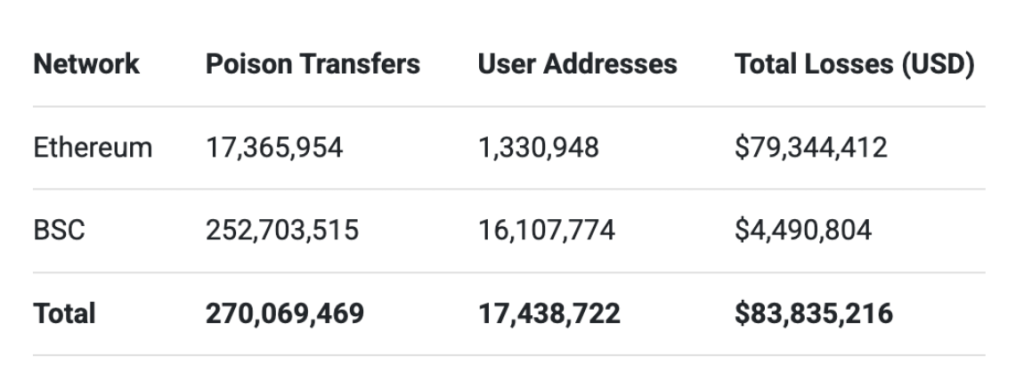

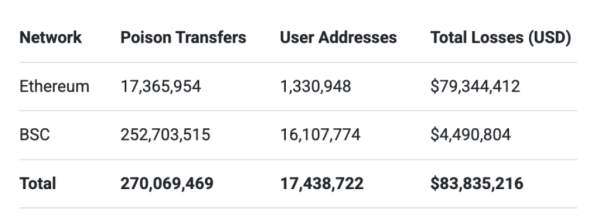

Entre juillet 2022 et juin 2024, les experts en empoisonnement d'adresses blockchain ont recensé environ 17 millions de tentatives d'escroquerie par usurpation d'adresse. Les auteurs de ces attaques ont ciblé près de 1,3 million de personnes, et le préjudice cumulé a dépassé 79 millions de dollars.

Le problème est plus aigu sur les réseaux à faibles frais. Par exemple, le nombre de transferts frauduleux sur Binance Smart Chain est 1355 % supérieur à celui sur Ethereum.

Source : X/Etherscan.

Seul un faible pourcentage d'attaques réussit — environ 0,01 %. Cependant, c'est le caractère massif des envois qui rend cette technique extrêmement lucrative.

« Au lieu de cibler des adresses individuelles, les campagnes envoient souvent des milliers, voire des millions, de faux virements. Avec suffisamment de tentatives, même un très faible pourcentage de réussite peut générer des profits considérables », a noté Etherscan.

Pour rappel, en décembre 2025, un investisseur a perdu près de 50 millions de dollars suite à une attaque par échange d'adresses. Le fondateur de Binance, Changpeng Zhao, a proposé des mesures de sécurité supplémentaires pour éradiquer cette pratique.