L’utilisation généralisée des assistants numériques comporte des risques importants : les utilisateurs deviennent vulnérables aux fuites de données, au piratage et au vol d’actifs cryptographiques, ont averti les experts de CertiK.

Que se passe-t-il lorsqu'un agent d'IA obtient un accès étendu avant que la sécurité ne soit suffisamment développée ?

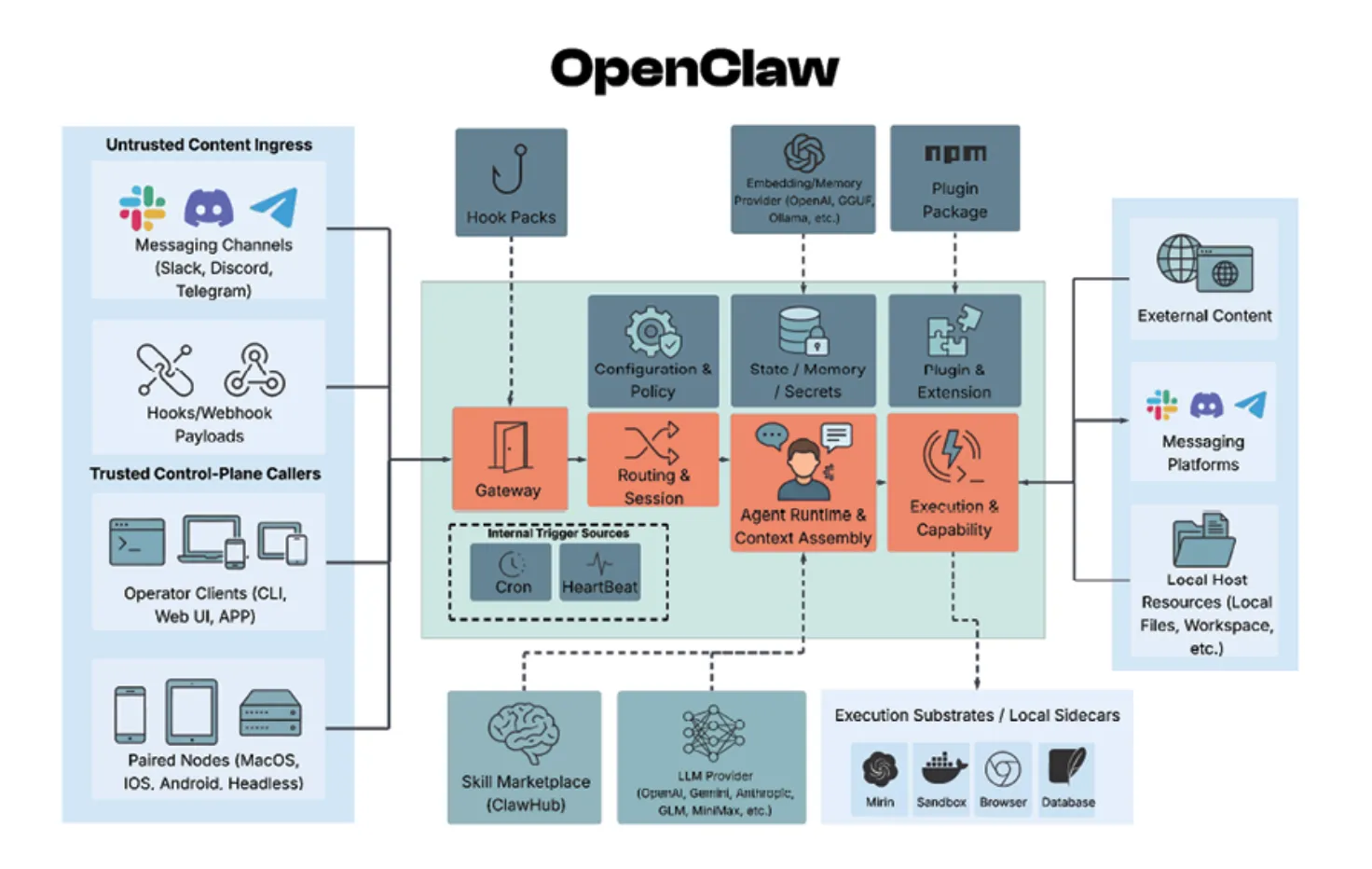

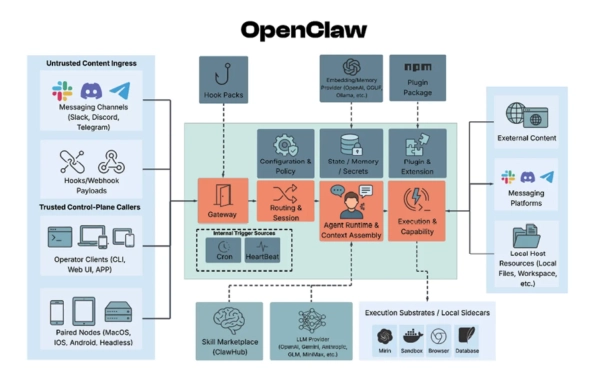

Notre dernier rapport examine la surface d'attaque d'OpenClaw, depuis la prise de contrôle de passerelles et le contournement d'identité jusqu'à l'injection de prompts et les risques liés à la chaîne d'approvisionnement.

Lire le rapport complet 👇 https://t.co/x0RfYYic0T

— CertiK (@CertiK) 31 mars 2026

Selon eux, OpenClaw est devenu « un vecteur majeur d'attaques contre la chaîne d'approvisionnement logicielle à l'échelle mondiale ».

L'agent d'IA sert de pont entre les données externes et l'exécution locale, ce qui « ouvre des voies d'attaque classiques ». L'une d'elles consiste à intercepter la passerelle locale.

Des sites ou scripts malveillants exploitent la présence de l'assistant sur l'appareil pour voler des données confidentielles ou effectuer des actions non autorisées.

Architecture OpenClaw. Source : CertiK.

Un danger supplémentaire réside dans les plugins et les compétences OpenClaw malveillantes qui peuvent être installés à partir de sources locales ou de places de marché.

Contrairement aux virus traditionnels, ils sont capables de manipuler le comportement des agents grâce au langage naturel, ce qui les rend résistants aux analyses classiques. Une fois lancés, ces logiciels peuvent extraire des informations sensibles, notamment les identifiants de portefeuilles de cryptomonnaies.

CertiK a souligné que les composants infectés se dissimulent dans des bases de code légitimes et chargent des URL régulières depuis l'extérieur. Par conséquent, ces liens exécutent des commandes shell ou des scripts malveillants.

Vaste réseau et recommandations

Les attaquants ont délibérément placé des outils malveillants dans diverses catégories à forte valeur ajoutée : utilitaires pour Phantom, traqueurs d’adresses, utilitaires pour trouver des portefeuilles « initiés », outils Polymarket et intégrations Google Workspace.

« Ils ont couvert un éventail incroyablement large de l'écosystème crypto, ciblant l'infection massive des extensions de portefeuilles de navigateur : MetaMask, Phantom, Trust Wallet, Coinbase Wallet, OKX Wallet et bien d'autres », ont ajouté les experts.

Les chercheurs ont également noté que les actions des fraudeurs ressemblent à des approches typiques du secteur des actifs numériques : ingénierie sociale, fraude utilisant de faux services publics, vol d’identifiants et hameçonnage.

CertiK a conseillé aux utilisateurs ordinaires — et non aux experts en sécurité, aux développeurs ou aux passionnés d'informatique — de ne pas installer OpenClaw, mais d'attendre des versions « plus matures, plus sûres et plus faciles à gérer ».

Problèmes OpenClaw

OpenClaw est né d'un spin-off de Clawdbot lancé en novembre 2025. Le projet a rapidement gagné en popularité auprès des développeurs et des utilisateurs, avec plus de 340 000 étoiles sur GitHub.

Source : GitHub.

En mars, une vague d'enthousiasme a déferlé sur la Chine autour de l'agent IA OpenClaw : près de 1 000 personnes ont fait la queue devant le siège de Tencent pour installer OpenClaw sur leurs ordinateurs. Cependant, le centre national de cybersécurité a rapidement mis en garde contre les risques liés à la plateforme, ce qui a conduit au lancement d'un service payant permettant de désinstaller l'agent IA.

De nombreux experts indépendants s'interrogeaient également sur la sécurité du logiciel. Quelques semaines seulement après sa sortie, les spécialistes de Bitsight ont découvert 30 000 versions d'OpenClaw en circulation.

Les chercheurs de SecurityScorecard ont trouvé 135 000 copies dans 82 pays, dont 15 200 étaient vulnérables à l'exécution de code à distance, a noté CertiK.

L'assistant numérique est devenu « la plateforme la plus testée en matière de sécurité ». Le projet a accumulé plus de 280 avis de sécurité GitHub, 100 vulnérabilités (CVE) et « un certain nombre d'attaques au niveau de l'écosystème ».

Rappelons qu'en mars, la société de cybersécurité OX Security avait déjà signalé que des attaquants profitaient de la popularité d'OpenClaw pour mener des campagnes d'hameçonnage et voler des cryptomonnaies aux développeurs.