Le groupe Lazarus a trouvé une nouvelle façon d'infiltrer les systèmes de ses victimes via des appels professionnels ordinaires, a déclaré l'expert en cybersécurité Mauro Eldritch.

🇰🇵 #Lazarus est de retour avec un nouveau kit de logiciels malveillants pour macOS.

👷 Composé de plusieurs binaires Mach-O, nous l'avons baptisé « Mach-O Man ». Il est distribué via #ClickFix dans l'écosystème crypto afin de dérober des données confidentielles.

▶️ Lisez mon article complet pour ANY RUN ci-dessous. #RPDC #Malware https://t.co/9yDesUCeMD pic.twitter.com/XD5w4kn0gh

— Mauro Eldritch 🏴☠️ (@MauroEldritch) 21 avril 2026

Des pirates informatiques nord-coréens ont lancé une campagne utilisant l'arsenal modulaire macOS Mach-O Man, créé par un autre groupe de pirates informatiques nord-coréen, Famous Chollima.

Ces outils sont des binaires Mach-O natifs adaptés à l'écosystème Apple, qui abrite de nombreuses entreprises de cryptomonnaies et de technologies financières.

Mach-O Man utilise la méthode de diffusion ClickFix, une technique d'ingénierie sociale où la victime est invitée à coller une commande dans un terminal pour « résoudre un problème de connexion ».

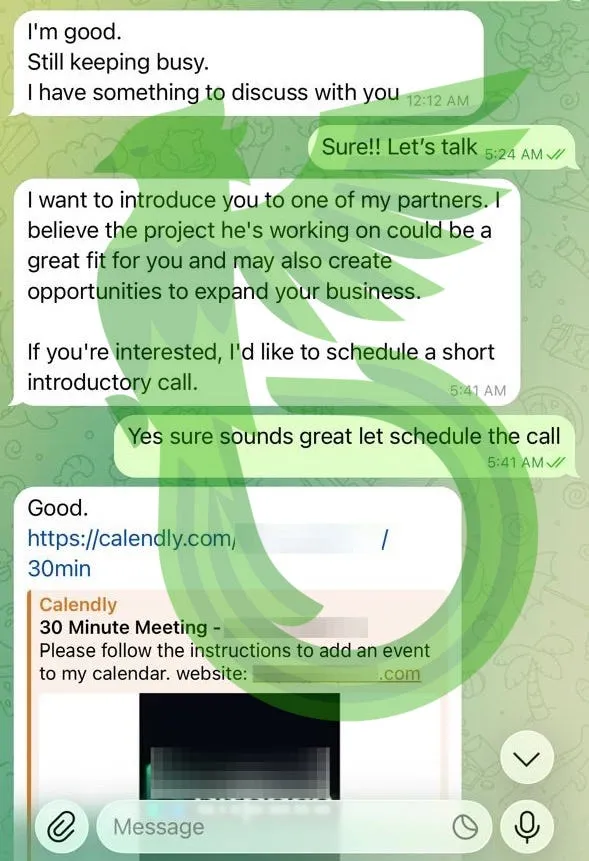

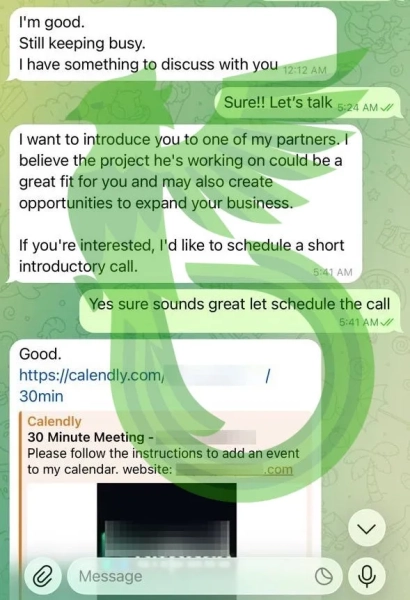

Eldritch a expliqué que les pirates informatiques envoient aux utilisateurs une invitation à une réunion « urgente » sur Zoom, Microsoft Teams ou Google Meet via Telegram.

Exemple de message de pirates informatiques sur Telegram. Source : Any.run.

Le lien redirige vers un site d'hameçonnage qui invite la victime à copier-coller une simple commande dans le terminal de son Mac. Ce faisant, elle obtient un accès direct aux systèmes de l'entreprise, aux plateformes SaaS et aux ressources financières.

Le plus souvent, les gens découvrent une faille de sécurité trop tard, lorsqu'il est trop tard pour empêcher les dégâts.

Le chercheur Vladimir S. a noté qu'il existe plusieurs variantes de l'attaque décrite par Eldritch.

J'ai également été témoin d'une variante de cette attaque : les pirates ont détourné le domaine du projet DeFi et remplacé le site web par un faux message de Cloudflare demandant aux utilisateurs de saisir une commande pour autoriser l'accès. Beaucoup de personnes se sont fait avoir.

J'ai également vu une attaque à…

— Notes de l'officier Vladimir S (@officer_secret) 21 avril 2026

Des cas documentés de pirates informatiques de Lazarus détournant des domaines de projets DeFi à l'aide d'un nouvel arsenal ont été recensés, remplaçant leurs sites par un faux message de Cloudflare demandant une commande pour accorder l'accès.

« Ce qui rend Lazarus particulièrement dangereux actuellement, c'est l'ampleur de son activité. Kelp, Drift, et maintenant le nouvel arsenal macOS, le tout en l'espace d'un mois. Il ne s'agit pas de piratages aléatoires, mais d'une opération financière d'État menée à l'échelle et au rythme d'institutions », a déclaré Natalie Newson, chercheuse principale en sécurité blockchain chez CertiK.

Pour rappel, en avril, un chercheur de la Fondation Ethereum a découvert 100 agents informatiques nord-coréens dans des entreprises Web3.

Auparavant, un réseau de spécialistes nord-coréens du secteur des cryptomonnaies avait également été découvert par le détective on-chain ZachXBT.