D'après Taylor Monahan, développeur chez MetaMask, des professionnels nord-coréens des technologies de l'information travaillent sur des projets DeFi depuis au moins sept ans.

Ouais !

De nombreux informaticiens nord-coréens ont développé les protocoles que vous connaissez et appréciez, et ce, depuis l'été dernier.

L'expérience de « 7 ans en développement blockchain » mentionnée sur leur CV n'est pas mensongère. https://t.co/EQNgl5KhJ5

– Tay 💖 (@tayvano_) 5 avril 2026

« De nombreux professionnels de l'informatique développent les protocoles que vous connaissez et appréciez depuis l'été de la DeFi. Leurs CV mentionnent bien 7 ans d'expérience en développement blockchain, ce n'est pas un mensonge », a-t-elle écrit.

Parmi les projets impliquant des individus originaires de la RPDC, l'expert a identifié SushiSwap, Thorchain, Fantom, Shib, Yearn, Floki et bien d'autres.

Voici comment Monahan a répondu à un message de Tim Ahl, le fondateur de Titan, un agrégateur Solana. Il a indiqué qu'à un poste précédent, il avait interviewé une personne qui s'est avérée par la suite être membre du groupe Lazarus.

« Il était extrêmement qualifié et se présentait toujours en vidéo. Mais lorsque nous l'avons convoqué pour un entretien, il a refusé de prendre l'avion ; nous avons donc rejeté sa candidature. Plus tard, son nom est apparu dans les révélations de Lazarus. Il s'est avéré que le groupe dispose désormais d'agents non nord-coréens qui instaurent personnellement un climat de confiance », a expliqué Ahl.

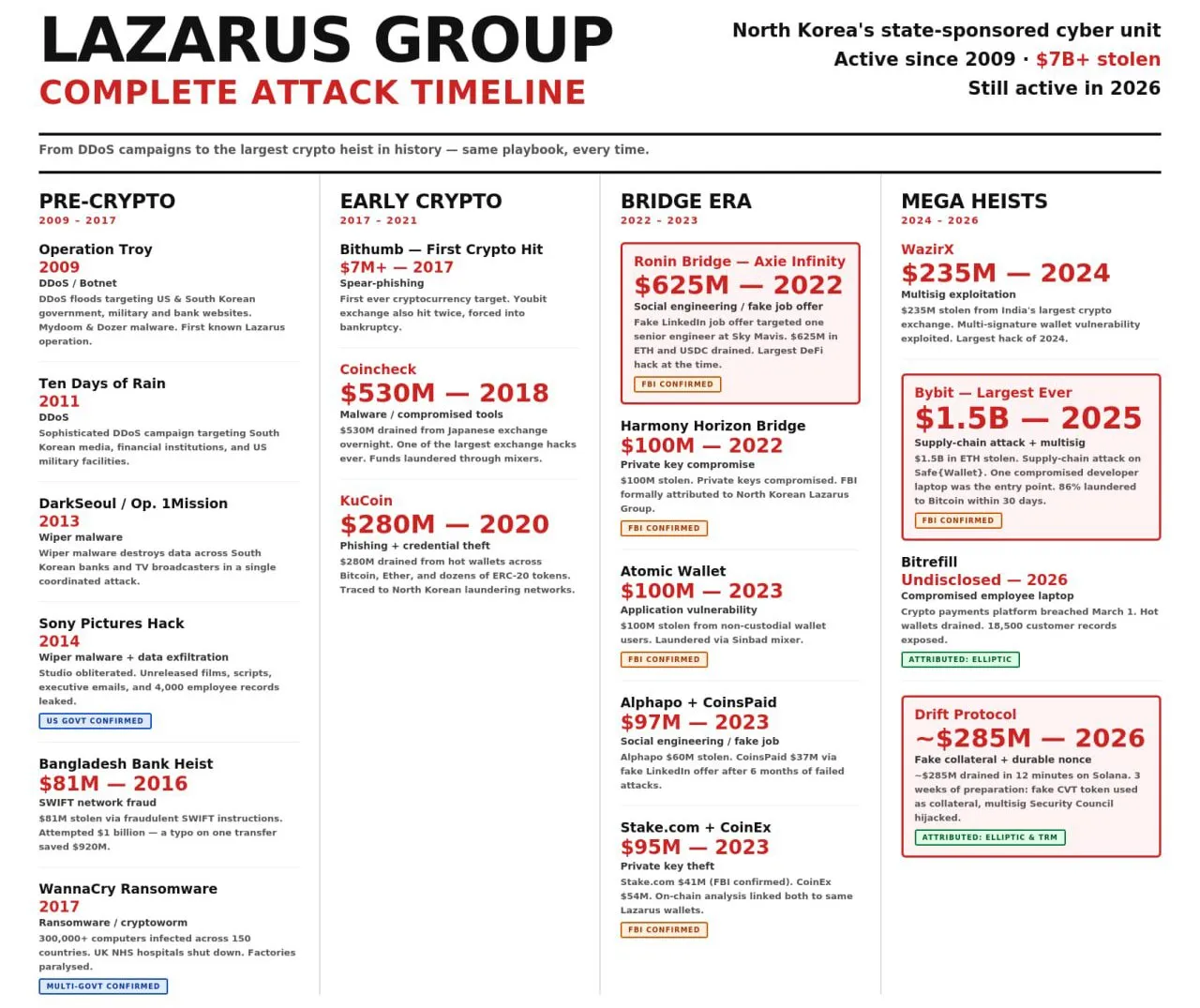

Les discussions se sont intensifiées suite à un rapport de l'équipe du protocole Drift, victime d'un piratage informatique d'une valeur de 280 millions de dollars. Les développeurs ont affirmé que des pirates informatiques nord-coréens étaient à l'origine de l'attaque.

Évaluation des menaces

ZachXBT, expert en blockchain qui a maintes fois souligné la menace que représente la Corée du Nord pour le secteur des cryptomonnaies, a participé à la discussion. Selon lui, le groupe Lazarus désigne collectivement tous les « cyberacteurs soutenus par la Corée du Nord ».

Le groupe Lazarus est le nom collectif désignant tous les acteurs cybernétiques parrainés par l'État nord-coréen.

Le problème principal est que tout le monde les regroupe alors que la complexité des menaces est différente.

Les menaces proférées via des offres d'emploi, LinkedIn, des e-mails, Zoom ou des entretiens sont des pratiques courantes et absolument inacceptables… pic.twitter.com/NL8Jck5edN

— ZachXBT (@zachxbt) 5 avril 2026

« Le principal problème, c'est que tout le monde les regroupe dans une seule catégorie, alors que la complexité de leurs menaces est différente », a-t-il fait remarquer.

Ce spécialiste a qualifié les offres d'emploi, LinkedIn, les courriels, Zoom et les entretiens de stratagèmes « simples et primitifs ». La principale arme des escrocs est la persévérance. Selon lui, il est aujourd'hui relativement facile de repérer un arnaqueur.

Les seuls groupes à mener des attaques sophistiquées restent TraderTraitor et AppleJeus.

Toutes les attaques contre des projets de cryptomonnaies sont liées à des pirates informatiques nord-coréens. Source : X.

Ressources pour la vérification et la protection

Le bureau OFAC du département du Trésor américain gère un site web spécial où les entreprises de cryptomonnaies peuvent vérifier leurs contreparties par rapport aux listes de sanctions en vigueur et recevoir des avertissements de spécialistes en informatique concernant les schémas frauduleux typiques.

Taylor Monahan a également créé une base de connaissances sur GitHub où vous pouvez trouver des informations fondées sur la recherche concernant les activités de la Corée du Nord en matière d'actifs numériques.

@tayvano_ a créé une excellente ressource sur GitHub, véritable mine d'informations sur la RPDC, à partir de recherches menées auprès de diverses sources : https://t.co/C9ZoSNVjIU

— ZachXBT (@zachxbt) 5 avril 2026

Pour rappel, en mars, le groupe Lazarus était soupçonné d'avoir attaqué la plateforme de vente de cryptomonnaies en ligne Bitrefill.