Le réseau L1 ZetaChain a publié une analyse post-mortem d'une attaque informatique survenue le 27 avril. L'équipe a déclaré que la cause du piratage était une vulnérabilité dans le mécanisme de messagerie inter-chaînes.

Le 27 avril, ZetaChain a été victime d'une attaque ciblée qui avait été délibérément préparée, notamment grâce à un financement provenant de Tornado Cash et à l'usurpation d'adresse de portefeuille.

Les transferts inter-chaînes ZETA n'ont pas été affectés.

Les fonds des utilisateurs n'ont pas été affectés — tous les portefeuilles concernés étaient contrôlés par ZetaChain.

UN…

— ZetaChain 🟩 (@ZetaChain) 29 avril 2026

Le contrat GatewayEVM, qui constitue le point de défaillance unique lors de l'interaction entre les réseaux externes et les applications de l'écosystème, a été atteint.

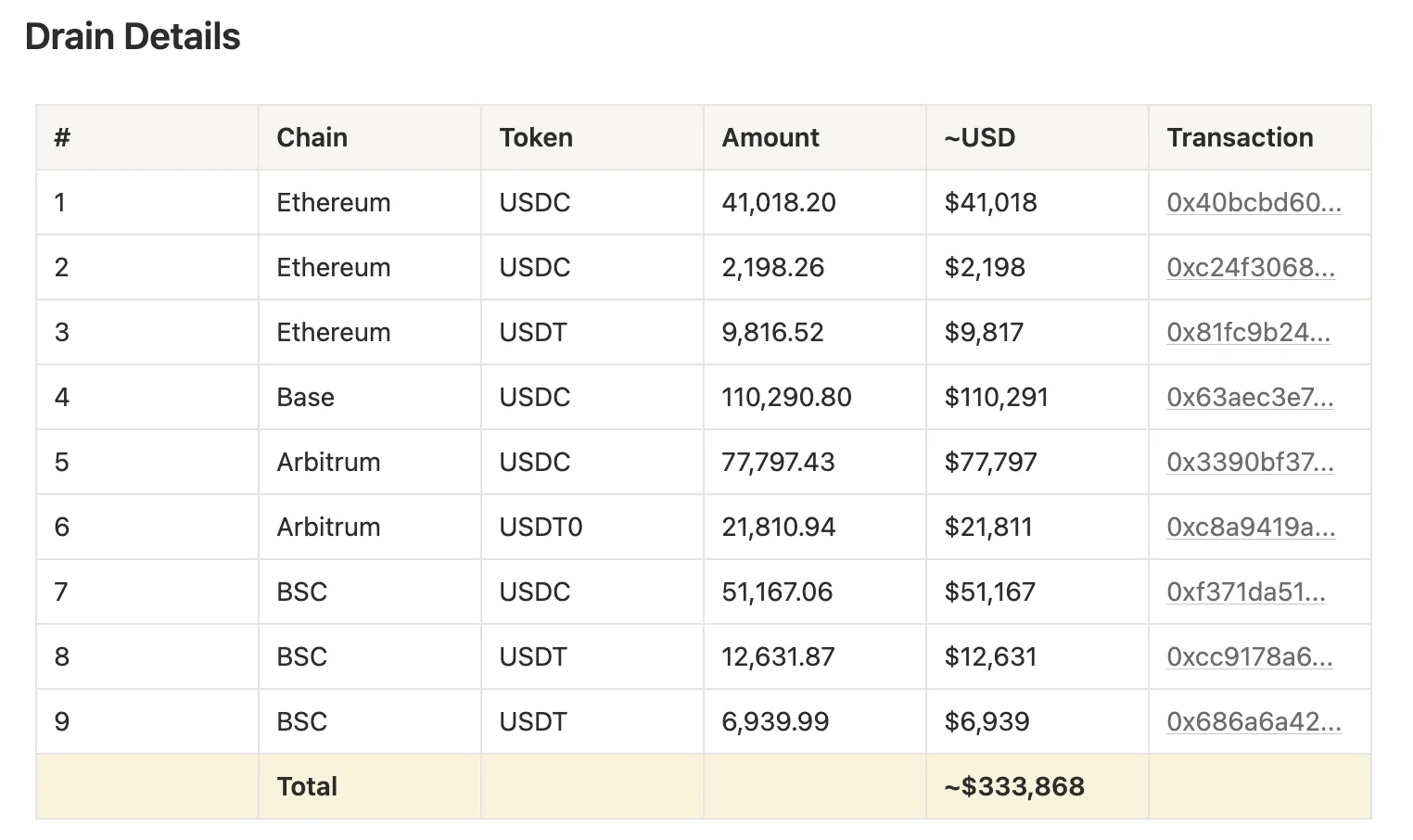

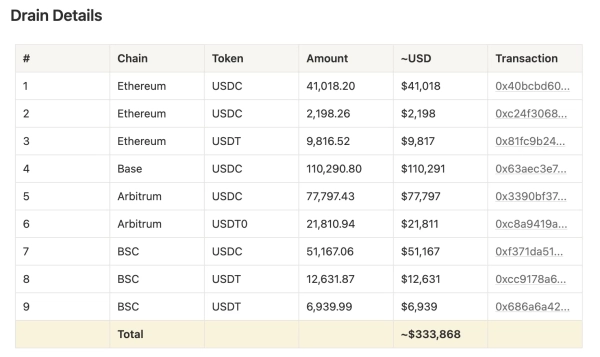

Aucun utilisateur n'a été touché : l'incident n'a affecté que trois portefeuilles internes de développeurs. La perte totale s'élève à 333 868 $ (principalement en USDC et USDT). L'attaquant a retiré des fonds en neuf transactions vers Ethereum, Arbitrum, Base et BSC.

Biens volés. Source : ZetaChain.

ZetaChain a expliqué cette faille de sécurité par la combinaison de trois facteurs :

- l'architecture du réseau permettait à quiconque de passer des appels arbitraires avec un minimum de restrictions ;

- Le GatewayEVM côté réception a traité un large éventail de commandes, y compris transferFrom — c'est-à-dire qu'il a permis de déplacer des actifs au nom du propriétaire d'une autre adresse, sous réserve d'approbation ;

- Les anciennes autorisations illimitées n'ont pas été automatiquement révoquées : les utilisateurs qui avaient précédemment déposé des jetons via GatewayEVM.deposit() avaient accordé au contrat des droits de retrait illimités.

Les développeurs pensent que le pirate a préparé l'attaque à l'avance : il a approvisionné le portefeuille via le service de mixage de cryptomonnaies Tornado Cash trois jours avant l'incident. L'attaquant a utilisé la méthode d'« empoisonnement d'adresse ». Après le vol, il a converti les actifs en ETH.

L'équipe ZetaChain a déployé un correctif sur le réseau principal afin de résoudre la vulnérabilité. Il a été conseillé aux utilisateurs de révoquer tous leurs anciens jetons ERC-20.

Piratage de Syndicate et Aftermath

Le 28 avril, le projet d'infrastructure Ethereum Syndicate a été victime d'un piratage. L'équipe a constaté des mouvements inhabituels de jetons SYND natifs, probablement suite à une compromission du pont inter-chaînes Commons.

Nous enquêtons sur des mouvements inhabituels de jetons SYND qui pourraient indiquer un problème de sécurité potentiel.

Nous vous recommandons de vous abstenir de fournir toute liquidité jusqu'à ce que ce problème soit résolu.

— Syndicate (@syndicateio) 29 avril 2026

« Nous suivons l'attaque de près et collaborons avec des entreprises spécialisées en cybersécurité. Nous étudions également les possibilités d'indemnisation des victimes. Syndicate dispose de suffisamment de jetons pour aider les utilisateurs touchés », ont écrit les développeurs.

L'attaque a été confirmée par les spécialistes de CertiK, qui estiment les dégâts à 330 000 dollars.

#CertiKINsight 🚨

Nous avons enregistré une faille de sécurité impliquant @syndicateio suite à une compromission du pont Commons.

Cette adresse a reçu environ 18,5 millions de SYND et les a vendus pour environ 330 000 $, convertis en Ethereum. https://t.co/2KictJaGPV

Soyez vigilants ! https://t.co/kmbcBFl3AM pic.twitter.com/EvfZFz2R6x

— CertiK Alert (@CertiKAlert) 29 avril 2026

L'attaquant a reçu environ 18,5 millions de SYND, les a vendus et a transféré les actifs vers Ethereum.

Suite à cet incident, le prix de la cryptomonnaie a chuté de plus de 36 % pour atteindre 0,02 $, selon CoinGecko.

Parallèlement, CertiK a signalé un piratage de la plateforme d'échange Aftermath Finance au sein de l'écosystème Sui. Selon les experts, le cybercriminel a dérobé environ 900 000 $ en USDC.

#CertiKINsight 🚨

Nous avons enregistré une faille de sécurité impliquant @AftermathFi.

Environ 900 000 USDC déjà retirés https://t.co/kC1BEonomP

L'enquête est en cours.

Soyez vigilants !

— CertiK Alert (@CertiKAlert) 29 avril 2026

L'équipe du projet a déclaré que tous les produits de la plateforme de trading restent sécurisés. Selon les développeurs, le protocole des contrats à terme perpétuels était la cible d'une attaque.

Pour rappel, fin avril, des pirates informatiques ont attaqué le projet DeFi Scallop et ont retiré environ 150 000 SUI de la cagnotte de récompenses sSUI.